Ce este atacul DDoS? Cum să preveniți atacul DDoS?

Ce Este Atacul Ddos Cum Sa Preveniti Atacul Ddos

Atacurile DDoS și atacurile DoS apar în mod universal pe Internet, dar definițiile sunt ambigue și mulți navigatori își neglijează întotdeauna răul. Pentru a vă proteja mai bine securitatea rețelei, acest articol despre Site-ul MiniTool vă va prezenta cum să preveniți atacurile DDoS și ce este un atac DDoS.

Ce este atacul DDoS?

În primul rând, ce este un atac DDoS? Atacul DDoS este un atac cibernetic conceput pentru a influența disponibilitatea unui sistem țintă, cum ar fi un site web sau o aplicație, pentru utilizatorii finali legitimi.

Ca de obicei, un atacator va genera un număr mare de pachete sau solicitări care în cele din urmă copleșesc sistemul țintă. Un atacator folosește mai multe surse compromise sau controlate pentru a genera un atac DDoS.

Creșterea bruscă a mesajelor, solicitărilor de conexiune sau pachetelor copleșește infrastructura țintei și provoacă încetinirea sau prăbușirea sistemului.

Tipuri de atac DDoS

Diferite tipuri de atacuri DDoS vizează diferite componente conectate la rețea. Pentru a înțelege cum funcționează diferitele atacuri DDoS, este necesar să știți cum sunt configurate conexiunile la rețea.

Conexiunile de rețea de pe Internet sunt formate din multe componente diferite sau „straturi”. Asemenea punerii unei fundații pentru a construi o casă, fiecare pas din model servește un scop diferit.

În timp ce aproape toate atacurile DDoS implică inundarea unui dispozitiv țintă sau a unei rețele cu trafic, atacurile pot fi împărțite în trei categorii. Un atacator poate utiliza unul sau mai multe mijloace diferite de atac sau poate recicla mai multe mijloace de atac în funcție de măsurile de precauție luate de țintă.

Atacurile la nivelul aplicației

Acest tip de atac este uneori numit atac DDoS de Layer 7, referindu-se la Layer 7 al modelului OSI, unde scopul este de a epuiza resursa țintă. Atacul vizează stratul de server care generează pagini web și le transmite ca răspuns la solicitările HTTP.

Este ieftin din punct de vedere computațional să executați o solicitare HTTP din partea clientului, dar poate fi costisitor pentru serverul țintă să răspundă, deoarece serverul trebuie de obicei să încarce mai multe fișiere și să ruleze interogări la baza de date pentru a crea o pagină web.

HTTP Flood este un tip de atac la nivel de aplicație, care este similar cu atingerea reîmprospătării din nou și din nou într-un browser Web pe un număr mare de computere diferite în același timp - o avalanșă de solicitări HTTP care inundă serverul, provocând o refuz de serviciu .

Atacurile de protocol

Atacurile de protocol, cunoscute și sub denumirea de atacuri de epuizare a stării, consumă excesiv resursele serverului sau resursele dispozitivului de rețea, cum ar fi firewall-urile și echilibrarea încărcăturii, ducând la întreruperi ale serviciului.

De exemplu, inundațiile SYN sunt atacuri de protocol. Este ca și cum un lucrător din camera de aprovizionare primește cereri de la un ghișeu dintr-un magazin.

Lucrătorul primește cererea, ridică coletul, așteaptă confirmarea și îl predă la ghișeu. Personalul a fost copleșit de atât de multe solicitări de pachete încât nu le-au putut confirma până când nu au mai putut face față, ne lăsând pe nimeni să răspundă solicitărilor.

Atacurile volumetrice

Astfel de atacuri încearcă să creeze congestie consumând toată lățimea de bandă disponibilă între țintă și internetul mai mare. Un atac folosește un fel de atac de amplificare sau alte mijloace de a genera cantități mari de trafic, cum ar fi solicitările de rețea botnet, pentru a trimite cantități mari de date către țintă

Inundațiile UDP și inundațiile ICMP sunt două tipuri de atacuri volumetrice.

Inundație UDP - Acest atac inundă rețeaua țintă cu pachete UDP (User Datagram Protocol) și distruge porturi aleatorii de pe gazdele de la distanță.

Inundație ICMP - Acest tip de atac DDoS trimite și pachete flood către resursa țintă prin pachete ICMP. Implică trimiterea unei serii de pachete fără a aștepta un răspuns. Acest atac consumă atât lățimea de bandă de intrare, cât și de ieșire, provocând încetinirea generală a sistemului.

Cum detectezi un atac DDoS?

Simptomele unui atac DDoS sunt similare cu ceea ce ați putea găsi pe computerul dvs. - acces lent la fișierele site-ului web, incapacitatea de a accesa site-urile web sau chiar probleme cu conexiunea la internet.

Dacă găsiți probleme neașteptate de latență a site-ului, vă puteți îndoi dacă vinovatul poate fi atacurile DDoS. Există câțiva indicatori pe care îi puteți lua în considerare pentru a vă exclude problema.

- Un aflux brusc de solicitări către un anumit punct final sau pagină.

- Un flux de trafic provine dintr-un singur IP sau dintr-o serie de adrese IP.

- O creștere bruscă a traficului are loc la intervale regulate sau la intervale de timp neobișnuite.

- Probleme la accesarea site-ului dvs. web.

- Fișierele se încarcă lent sau deloc.

- Servere lente sau care nu răspund, inclusiv notificări de eroare „prea multe conexiuni”.

Cum să preveniți atacul DDoS?

Pentru a atenua atacurile DDoS, cheia este să distingem traficul de atac de traficul normal. Traficul DDoS vine sub mai multe forme pe internetul modern. Modelele de trafic pot varia, variind de la atacuri neînșelătoare dintr-o singură sursă până la atacuri complexe adaptive multidirecționale.

Atacurile DDoS multidirecționale, care folosesc mai multe atacuri pentru a distruge ținta în moduri diferite, sunt susceptibile să distrage atenția de la eforturile de atenuare la toate nivelurile.

Dacă măsurile de atenuare aruncă sau restricționează fără discriminare traficul, traficul normal va fi probabil eliminat împreună cu traficul de atac, iar atacul poate fi modificat pentru a evita măsurile de atenuare. Pentru a depăși metoda complexă de distrugere, soluția stratificată este cea mai eficientă.

Există cele mai bune practici pentru a preveni atacurile DDoS și le puteți încerca pe toate pentru a vă proteja împotriva atacurilor DDoS și pentru a minimiza pierderea dacă apare un atac DDoS.

Metoda 1: Creați o protecție DDoS cu mai multe straturi

Atacurile DDoS sunt de multe tipuri diferite și fiecare tip vizează un strat diferit (strat de rețea, strat de transport, strat de sesiune, strat de aplicație) sau o combinație de straturi. Prin urmare, ar fi mai bine să creați un plan de răspuns DDoS care să includă următoarele cerințe.

- O listă de verificare a sistemelor

- O echipă de răspuns instruită

- Proceduri de notificare și escaladare bine definite.

- O listă de contacte interne și externe care ar trebui informate despre atac

- Un plan de comunicare pentru toate celelalte părți interesate, cum ar fi clienții sau furnizorii

Metoda 2: Aplicați firewall-uri pentru aplicații web

Web Application Firewall (WAF) este un instrument eficient pentru a ajuta la atenuarea atacurilor DDoS de nivel 7. După ce WAF este implementat între Internet și site-ul sursă, WAF poate acționa ca un proxy invers pentru a proteja serverul țintă de anumite tipuri de trafic rău intenționat.

Atacurile de nivel 7 pot fi prevenite prin filtrarea cererilor pe baza unui set de reguli utilizate pentru a identifica instrumentele DDoS. O valoare cheie a unui WAF eficient este capacitatea de a implementa rapid reguli personalizate ca răspuns la atacuri.

Metoda 3: Cunoașteți simptomele atacului

Am introdus câțiva indicatori care înseamnă că suferiți de atacurile DDoS ca mai sus. Puteți verifica problema dvs. în contrast cu condițiile de mai sus și puteți lua măsuri imediate pentru a face față acesteia.

Metoda 4: Monitorizarea continuă a traficului în rețea

Monitorizarea continuă este o tehnologie și un proces pe care organizațiile IT le pot implementa pentru a permite detectarea rapidă a problemelor de conformitate și a riscurilor de securitate în cadrul infrastructurii IT. Monitorizarea continuă a traficului de rețea este unul dintre cele mai importante instrumente disponibile pentru organizațiile IT de întreprindere.

Acesta poate oferi organizațiilor IT feedback aproape imediat și informații despre performanță și interacțiuni în rețea, ceea ce ajută la creșterea performanței operaționale, de securitate și de afaceri.

Metoda 5: Limitați difuzarea în rețea

Limitarea numărului de solicitări pe care le primește un server într-o anumită perioadă este, de asemenea, o modalitate de a proteja împotriva atacurilor de tip denial-of-service.

Ce este difuzarea în rețea? În rețelele de calculatoare, difuzarea se referă la transmiterea unui pachet care va fi primit de fiecare dispozitiv din rețea. Limitarea redirecționării transmisiei este o modalitate eficientă de a perturba o încercare de DDoS de mare volum.

Pentru a face acest lucru, echipa ta de securitate poate contracara această tactică limitând difuzarea în rețea între dispozitive.

În timp ce limitarea ratei poate ajuta la încetinirea furtului de conținut de către crawlerele web și la protejarea împotriva atacurilor cu forță brută, limitarea ratei poate să nu fie suficientă pentru a combate eficient atacurile DDoS sofisticate.

În acest fel, alte metode ar trebui să fie un supliment pentru a vă îmbunătăți scutul de protecție.

Metoda 6: Aveți o redundanță de server

Redundanța serverului se referă la cantitatea și intensitatea serverelor de rezervă, failover sau redundante într-un mediu de calcul. Pentru a activa redundanța serverului, este creată o replică de server cu aceeași putere de calcul, stocare, aplicații și alți parametri operaționali.

În caz de eșec, timp de nefuncționare sau trafic excesiv la serverul primar, un server redundant poate fi implementat pentru a lua locul serverului primar sau pentru a împărți încărcătura de trafic.

Metoda 7: Folosiți un instrument de backup – MiniTool ShadowMaker

Dacă credeți că este complicat să efectuați o redundanță de server și preferați să economisiți mai mult timp și spațiu pentru datele sau sistemul dvs. importante, este recomandat să utilizați un alt instrument de rezervă – MiniTool ShadowMaker – pentru a vă face backup și pentru a preveni închiderea computerului și blocarea sistemului.

În primul rând, trebuie să descărcați și să instalați programul - MiniTool ShadowMaker și apoi veți obține o versiune de încercare gratuită.

Pasul 1: Deschideți MiniTool ShadowMaker și faceți clic Păstrați încercarea pentru a intra în program.

Pasul 2: Comutați la Backup fila și faceți clic pe Sursă secțiune.

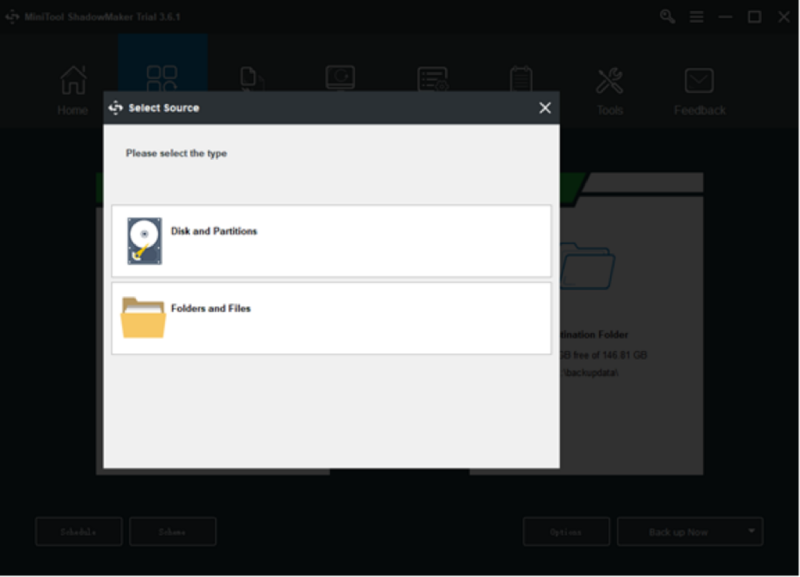

Pasul 3: Apoi veți vedea patru opțiuni pentru a fi conținutul dvs. de rezervă - sistem, disc, partiție, folder și fișier. Alegeți sursa de rezervă și faceți clic O.K pentru a-l salva.

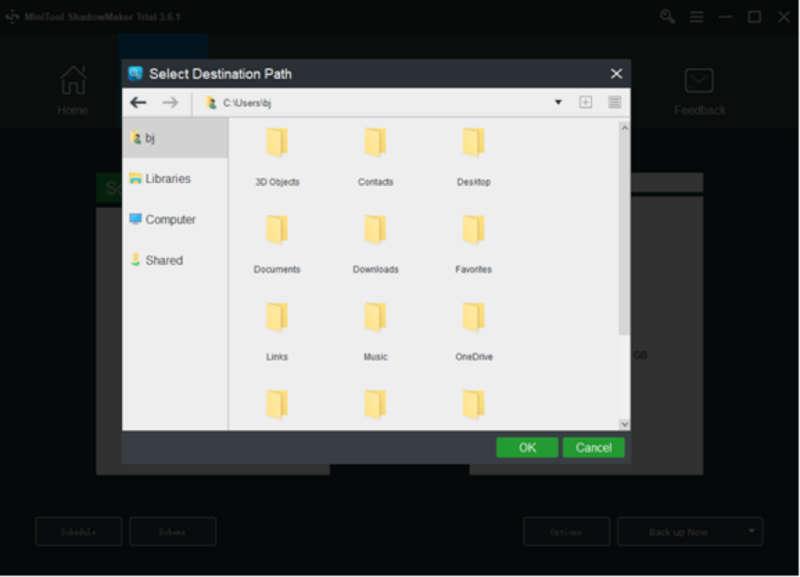

Pasul 4: Accesați Destinaţie parte și patru opțiuni sunt disponibile pentru a alege, inclusiv Dosarul contului de administrator , Biblioteci , Calculator , și Impartit . Alegeți calea de destinație și faceți clic O.K pentru a-l salva.

Bacsis : Se recomandă să faceți copii de rezervă ale datelor pe discul extern pentru a evita blocările computerului sau erorile de pornire etc.

Pasul 5: Faceți clic pe Faceți backup acum opțiunea de a începe procesul imediat sau Faceți backup mai târziu opțiunea de a întârzia copierea de rezervă. Sarcina de backup întârziată este pe Administra pagină.

Concluzie:

Pentru a preveni atacul DDoS, trebuie să aveți o înțelegere generală a acestuia și să îl depanați pe baza caracteristicilor sale. Acest articol a enumerat mai multe modalități de a vă învăța cum să preveniți atacul DDoS și să vă minimizați pierderile dacă atacul, din păcate, apare. Sper că problema dvs. poate fi rezolvată.

Dacă ați întâmpinat probleme când utilizați MiniTool ShadowMaker, puteți lăsa un mesaj în următoarea zonă de comentarii și vă vom răspunde cât mai curând posibil. Dacă aveți nevoie de ajutor când utilizați software-ul MiniTool, ne puteți contacta prin [e-mail protejat] .

Întrebări frecvente despre cum să preveniți atacurile DDoS

Cât durează atacurile DDoS?Volumul activității DDoS în 2021 a fost mai mare decât în anii precedenți. Cu toate acestea, am observat un aflux de atacuri ultra-scurte și, de fapt, DDoS mediu durează sub patru ore. Aceste constatări sunt coroborate de Cloudflare, care a constatat că majoritatea atacurilor au o durată mai mică de o oră.

Poate cineva să te DDoS cu IP-ul tău?Poți DDoS pe cineva cu IP-ul lui? Da, cineva vă poate DDoS doar cu adresa dvs. IP. Cu adresa dvs. IP, un hacker vă poate copleși dispozitivul cu trafic fraudulos, determinând dispozitivul să se deconecteze de la Internet și chiar să se închidă complet.

Poate un firewall să oprească un atac DDoS?Firewall-urile nu pot proteja împotriva atacurilor complexe DDoS; de fapt, acţionează ca puncte de intrare DDoS. Atacurile trec direct prin porturi de firewall deschise care sunt menite să permită accesul utilizatorilor legitimi.

Este DDoS permanent?Atacurile tranzitorii DOS de refuzare a serviciului apar atunci când un autor rău intenționat alege să împiedice utilizatorii obișnuiți să contacteze o mașină sau o rețea în scopul propus. Efectul poate fi temporar sau nedefinit, în funcție de ceea ce doresc să obțină înapoi pentru efortul lor.

![Descărcare gratuită Microsoft Word 2019 pentru Windows 10 pe 64 de biți/32 de biți [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/news/3A/microsoft-word-2019-free-download-for-windows-10-64-bit/32-bit-minitool-tips-1.png)

![8 metode puternice de remediere a erorii PAGE FAULT IN AREA NEPAGED [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/49/8-powerful-methods-fix-page-fault-nonpaged-area-error.png)

![Cum se convertește PDF în Word sau Word în PDF: 16 instrumente online gratuite [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/75/how-convert-pdf-word.png)

![Cum se transferă proprietarul Google Drive? Urmați ghidul de mai jos! [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/news/6D/how-to-transfer-google-drive-owner-follow-the-guide-below-minitool-tips-1.png)

![Witcher 3 Script Compilation Erori: Cum se remediază? Vezi Ghidul! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/17/witcher-3-script-compilation-errors.png)

![[Remediat] Top 3 moduri viabile de a rezolva Discord utilizarea ridicată a procesorului](https://gov-civil-setubal.pt/img/news/34/top-3-workable-ways-solve-discord-high-cpu-usage.png)

![Cum se repară ecranul alb pe laptop? Patru metode simple pentru tine! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/37/how-fix-white-screen-laptop.jpg)