DDoS vs DoS | Care este diferența și cum să le preveniți?

Ddos Vs Dos Care Este Diferenta Si Cum Sa Le Preveniti

În această lume în care oamenii se bazează mai mult pe internet, în lumea cibernetică au loc unele evenimente rău intenționate. Infractorii încearcă tot ce pot face pentru a exploata confidențialitatea oamenilor și a fura date, cum ar fi atacurile DDoS și DoS. Astăzi, acest articol despre DDoS vs DoS este activat Site-ul MiniTool vor introduce diferențele lor.

Cu mai multe tipuri de atacuri cibernetice, oamenii trebuie să știe mai multe despre ele, astfel încât să poată fi concepute metode specifice pentru atacurile țintă. Prin urmare, pentru a preveni acești doi inamici puternici - atacurile DDoS și atacurile DoS, trebuie să vă dați seama care sunt aceștia.

Ce sunt atacurile DDoS?

Atacul DDoS (Distributed Denial-of-Service Attack) este o infracțiune cibernetică în care atacatorul inundă un server cu trafic de internet pentru a împiedica utilizatorii să acceseze serviciile și site-urile online conectate. De fapt, este mult similar cu atacurile DoS, astfel încât mulți oameni vor greși aceste două atacuri.

Dacă doriți să aflați mai multe detalii despre atacurile DDoS, puteți consulta acest articol: Ce este atacul DDoS? Cum să preveniți atacul DDoS .

Ce sunt atacurile DoS?

Un atac de tip denial of service (DoS) este un tip de atac de rețea în care un atacator încearcă să facă o mașină sau o resursă de rețea indisponibilă pentru utilizatorul țintă, întrerupând temporar sau nedefinit serviciul gazdelor conectate la rețea.

Tipuri de atacuri DoS și atacuri DDoS

Deși împărtășesc scopuri similare de a ataca computerele, le puteți clasifica în funcție de diferitele lor metode de atac. Aceasta este o mare diferență între atacurile DoS și atacurile DDoS. Există trei tipuri de atacuri DoS și, respectiv, atacuri DoS.

Trei tipuri de atacuri DoS

Atacul cu lacrimi

Atacul în formă de lacrimă exploatează informațiile din antetul pachetului din implementarea stivei TCP/IP care are încredere în fragmentul IP.

Un segment IP conține informații care indică ce segment al pachetului original conține segmentul, iar unele stive TCP/IP, cum ar fi NT înainte de Service Pack4, se vor prăbuși la primirea unui segment falsificat cu decalaje suprapuse.

Când un pachet IP este transmis printr-o rețea, pachetul poate fi împărțit în bucăți mai mici. Un atacator poate implementa un atac Teardrop prin trimiterea a două (sau mai multe) pachete.

Atacul de inundații

Atacurile de inundații SYN exploatează mecanismul de strângere de mână în trei căi al TCP. Atacatorul trimite o cerere către capătul atacat folosind o adresă IP falsificată, iar pachetul de răspuns trimis de capătul atacat nu ajunge niciodată la destinație. În acest caz, capătul atacat consumă resurse în timp ce așteaptă ca conexiunea să fie închisă.

Dacă există mii de astfel de conexiuni, resursele gazdei vor fi epuizate, realizându-se astfel scopul atacului.

Atacul de fragmentare IP

Atacul de fragmentare IP se referă la un fel de vulnerabilitate de reorganizare a programelor de calculator. Poate trimite pachetele de rețea modificate, dar rețeaua de recepție nu poate fi reorganizată. Din cauza unui număr mare de pachete neasamblate, rețeaua se blochează și își consumă toate resursele.

Trei tipuri de atacuri DDoS

Atacurile volumetrice

Atacurile volumetrice sunt efectuate prin bombardarea unui server cu atât de mult trafic încât lățimea de bandă a acestuia se epuizează complet.

Într-un astfel de atac, un actor rău intenționat trimite cereri către un server DNS, folosind adresa IP falsificată a țintei. Serverul DNS își trimite apoi răspunsul către serverul țintă. Când se face la scară, potopul de răspunsuri DNS poate face ravagii pe serverul țintă.

Atacurile de protocol

Atacurile DDoS prin protocol se bazează pe slăbiciunile protocoalelor de comunicații pe Internet. Deoarece multe dintre aceste protocoale sunt utilizate la nivel global, schimbarea modului în care funcționează este complicată și este foarte lent de implementat.

De exemplu, deturnarea Border Gateway Protocol (BGP) este un exemplu excelent de protocol care poate deveni baza unui atac DDoS.

Atacurile bazate pe aplicații web

Un atac de aplicație constă în accesul infractorilor cibernetici în zone neautorizate. Atacatorii încep cel mai frecvent cu o privire asupra stratului aplicației, vânând vulnerabilitățile aplicației scrise în cod.

Atacurile DDoS vs DoS

Pentru a compara atacurile DDoS cu atacurile DoS, acest articol va clarifica diferențele dintre caracteristicile lor importante.

Conexiune internet

Diferența cheie dintre atacurile DoS și DDoS este că DDoS utilizează mai multe conexiuni la Internet pentru a pune rețeaua de computere a victimei offline, în timp ce DoS folosește o singură conexiune.

Viteza de atac

DDoS este un atac mai rapid în comparație cu un atac DoS. Deoarece atacurile DDoS provin din mai multe locații, ele pot fi implementate mult mai rapid decât atacurile DoS cu o singură locație. Viteza crescută a atacului îl face mai dificil de detectat, ceea ce înseamnă daune crescute sau chiar rezultate catastrofale.

Ușurință de detectare

Atacurile DoS sunt mai ușor de urmărit în comparație cu atacurile DDoS. Rezultatul comparației vitezei ne-a spus că atacurile DDoS funcționează mai repede decât DoS, ceea ce poate face atacul greu de detectat.

În plus, deoarece un DoS provine dintr-o singură locație, este mai ușor să îi detectezi originea și să întrerupi conexiunea.

Volumul traficului

Atacurile DDoS permit atacatorului să trimită volume masive de trafic către rețeaua victimei. Un atac DDoS folosește mai multe mașini de la distanță (zombi sau roboți), ceea ce înseamnă că poate trimite cantități mult mai mari de trafic din diferite locații simultan, supraîncărcând rapid un server într-o manieră care nu poate fi detectată.

Modul de Execuție

În atacurile DDoS, PC-ul victimă este încărcat din pachetul de date trimis din mai multe locații; în atacurile DoS, PC-ul victimă este încărcat din pachetul de date trimis dintr-o singură locație.

Atacurile DDoS coordonează mai multe gazde infectate cu malware (boți) pentru a crea o rețea botnet gestionată de un server de comandă și control (C&C). În schimb, atacurile DoS folosesc de obicei scripturi sau instrumente pentru a executa atacuri de pe o singură mașină.

Care este mai periculos?

Conform comparației de mai sus între atacurile DDoS și atacurile DoS, este evident să vedem că atacurile DDoS depășesc în multe aspecte, ceea ce face ca atacurile DDoS să devină o problemă mai grea până acum.

Atacurile DDoS și DoS sunt ambele periculoase și oricare dintre ele poate duce la o problemă gravă de oprire. Dar atacurile DDoS sunt mai periculoase decât atacurile DoS, deoarece primele sunt lansate din sisteme distribuite, în timp ce cele din urmă sunt executate dintr-un singur sistem.

Dacă doriți să știți cum să identificați dacă suferiți atacuri DDoS sau atacuri DoS. Există câteva semnale pe care le puteți da seama.

- O performanță lentă nevăzută a rețelei.

- O refuz de serviciu de către una dintre proprietățile digitale.

- O pierdere necunoscută a conectivității la rețea la mașinile din aceeași rețea.

- Orice întrerupere bruscă sau probleme de performanță.

De ce apar atacurile DoS și DDoS?

Căutarea de beneficii

Majoritatea activităților criminale cibernetice provin din căutarea de beneficii. Pe Internet, există o comoară specială care are un mare atracție pentru criminali - activele virtuale. Cu mai multe atacuri, unele site-uri de comerț electronic se vor prăbuși și ceea ce este mai grav sunt pierderile economice.

În plus, confidențialitatea oamenilor este, de asemenea, privită ca un activ profitabil. Acestea pot fi vândute companiilor care au nevoie, cum ar fi platformele de cumpărături sau alte companii de servicii.

Credințe ideologice

Pentru acești hackeri, ceea ce își doresc nu este să beneficieze, ci să-și demonstreze sprijinul sau disidența politică. Ei vor viza politicieni, grupuri politice sau alte organizații guvernamentale și neguvernamentale, deoarece convingerile lor ideologice diferă pentru a închide un site web.

Razboi cibernetic

Când unii oameni își revendică disidența politică într-un mod atât de agresiv, oamenii cu sprijin politic diferit vor riposta în același mod, ceea ce, prin urmare, declanșează un război cibernetic. De obicei, diferite tipuri de atacuri DDoS sunt încercate de militanți și teroriști în scopuri politice sau militare.

Concurenți rău intenționați

De dragul interesului personal, unii concurenți vor întreprinde acțiuni rău intenționate pentru a-și ataca rivalii, iar atacurile DDoS sunt utilizate în mod obișnuit în războaiele comerciale.

Atacurile DDoS pot distruge rețeaua unei întreprinderi, timp în care rivalii își pot fura clienții.

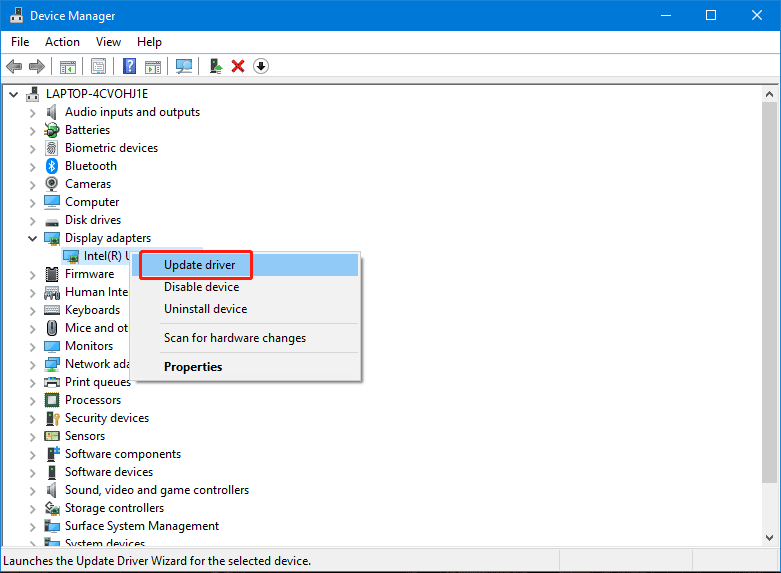

Cum să preveniți atacurile DDoS și DoS?

Acum că ați aflat despre atacurile DoS vs DDoS, vă puteți întreba dacă există metode disponibile utilizate pentru precauție. Pentru a preveni atacurile DDoS și atacurile DoS, puteți face după cum urmează.

- Creați protecție DDoS pe mai multe straturi.

- Aplicați firewall-uri pentru aplicații web.

- Cunoașteți simptomele atacului.

- Practicați monitorizarea continuă a traficului în rețea.

- Limitați difuzarea în rețea.

- Au o redundanță de server.

În afară de asta, merită să subliniem importanța backup-ului. Oricare ar fi atacurile DDoS sau atacurile DoS, acestea pot duce la încetinirea performanței Internetului, închiderea site-ului web, blocarea sistemului etc. Numai dacă ați pregătit o copie de rezervă a sistemului pe alte discuri externe, restaurarea sistemului poate avea loc în curând.

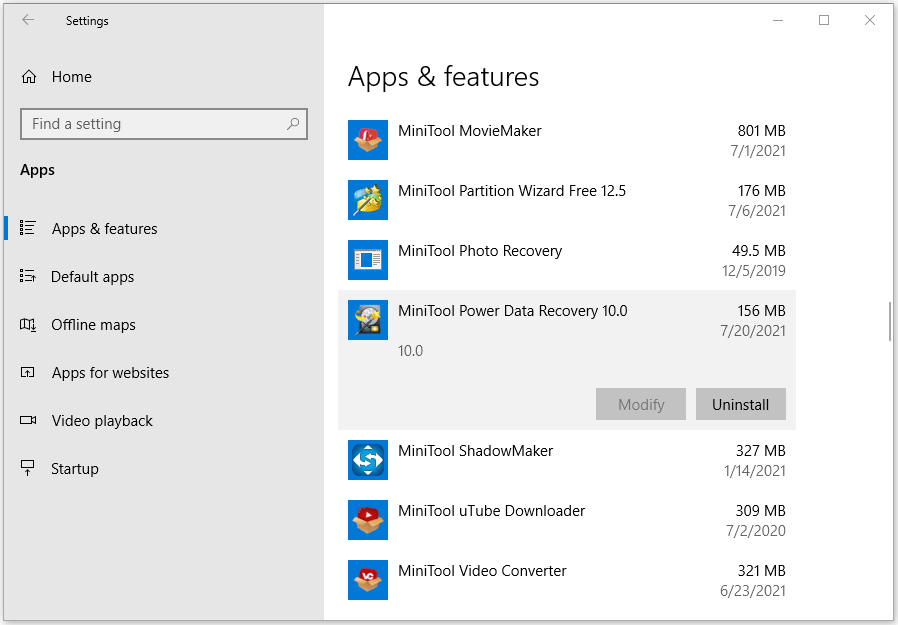

În acest fel, MniTool ShadowMaker vă poate îndeplini cerințele, iar alte funcții disponibile sunt setate pentru a vă îmbunătăți experiența de backup. Puteți face o copie de rezervă programată (Zilnic, Săptămânal, Lunar, La eveniment) și o schemă de backup ( backup complet, backup incremental, backup diferențial ) pentru confortul dumneavoastră.

Descărcați și instalați acest program și vă puteți bucura de o versiune de încercare gratuită pentru 30 de zile.

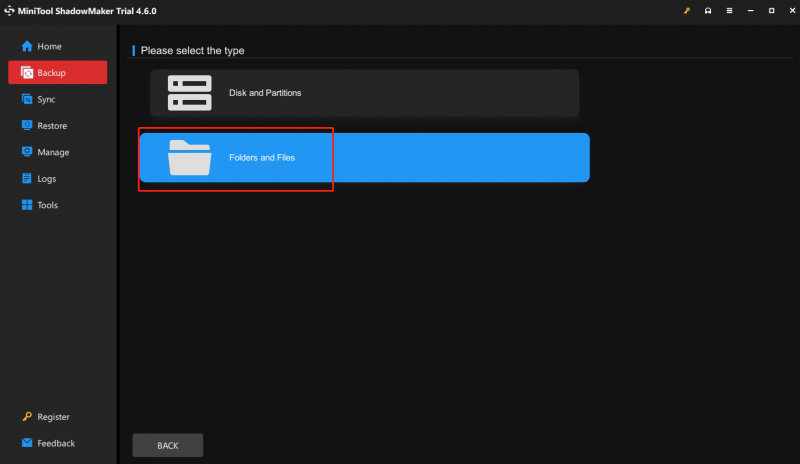

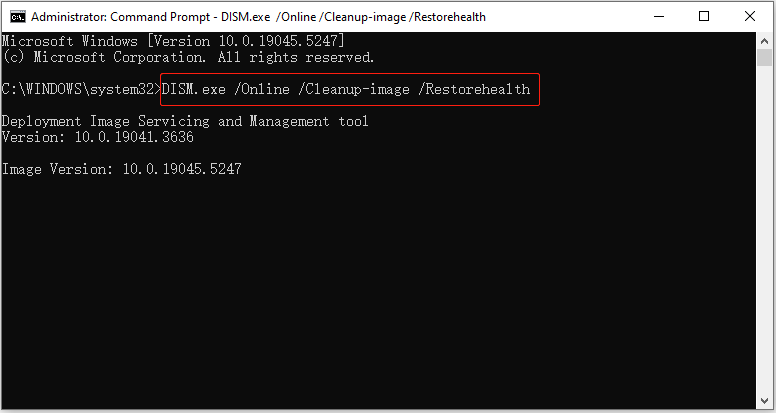

Pasul 1: Deschideți MiniTool ShadowMaker și faceți clic Păstrați încercarea pentru a intra în program.

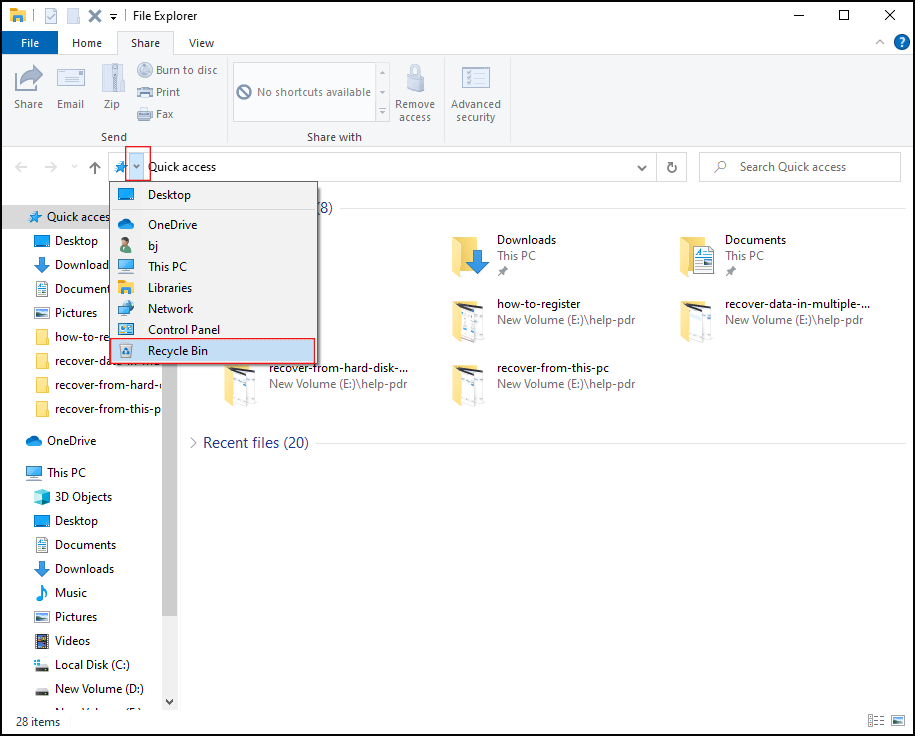

Pasul 2: Accesați Backup fila și Sistem a fost selectat ca sursă. Dacă doriți să treceți la alte destinații de backup – disc, partiție, folder și fișier – sau alte destinații de backup – Dosarul contului de administrator , Biblioteci , Calculator , și Impartit , puteți face clic pe Sursă sau Destinaţie secțiune și re-selectați-le.

Pasul 3: Pentru a finaliza backup-ul, trebuie să faceți clic pe Faceți backup acum opțiunea de a începe procesul imediat sau Faceți backup mai târziu opțiunea de a întârzia copierea de rezervă. Sarcina de backup întârziată este pe Administra pagină.

Concluzie:

Toate atacurile cibernetice pot face posibilă pierderea datelor sau intruziunea în confidențialitate, ceea ce este greu de prevenit. Cu toate acestea, pentru a evita o situație mai gravă, puteți face un plan de rezervă pentru toate datele dvs. importante. Acest articol despre DDoS vs DoS a introdus două atacuri comune. Sper că problema dvs. poate fi rezolvată.

Dacă ați întâmpinat probleme când utilizați MiniTool ShadowMaker, puteți lăsa un mesaj în următoarea zonă de comentarii și vă vom răspunde cât mai curând posibil. Dacă aveți nevoie de ajutor când utilizați software-ul MiniTool, ne puteți contacta prin [e-mail protejat] .

Întrebări frecvente DDoS vs. DoS

Puteți DDoS cu un singur computer?Datorită dimensiunii reduse și naturii sale de bază, atacurile ping-of-death funcționează de obicei cel mai bine împotriva țintelor mai mici. De exemplu, atacatorul poate viza un singur computer sau un router wireless. Cu toate acestea, pentru ca acest lucru să aibă succes, hackerul rău intenționat trebuie să afle mai întâi adresa IP a dispozitivului.

Cât costă atacurile DDoS?În pierderea veniturilor și a datelor, costul unui atac DDoS asupra afacerii dvs. de tehnologie sau a afacerii clientului poate crește rapid. Întreprinderile mici și mijlocii cheltuiesc în medie 0.000 pe atac.

Care sunt două exemple de atacuri DoS?Există două metode generale de atacuri DoS: servicii de inundații sau servicii de blocare. Atacurile de inundație apar atunci când sistemul primește prea mult trafic pentru ca serverul să se tamponeze, determinându-le să încetinească și, în cele din urmă, să se oprească. Atacurile populare de inundații includ atacurile Buffer overflow – cel mai frecvent atac DoS.

Cât durează atacurile DDoS?Acest tip de atac sporadic poate varia în lungime, de la acțiuni pe termen scurt, care durează câteva minute, până la lovituri mai lungi care depășesc o oră. Potrivit DDoS Threat Landscape Report 2021 de la telecom suedeză Telia Carrier, atacurile documentate au o durată medie de 10 minute.

![6 moduri - Cum se deschide rulați comanda Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/04/6-ways-how-open-run-command-windows-10.png)

![Tutorialul privind recuperarea cardului SD pentru Windows 10 pe care nu îl puteți rata [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/70/tutorial-sd-card-recovery.png)

![7 moduri - Cum se repară Windows 10 fără CD [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/97/7-ways-how-repair-windows-10-without-cd.png)

![Cum se remediază eroarea 0x80070570 în trei situații diferite? [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/92/how-fix-error-0x80070570-three-different-situations.jpg)

![Remediat - Discul nu are suficient spațiu pentru a înlocui clusterele defecte [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/19/fixed-disk-does-not-have-enough-space-replace-bad-clusters.png)

![Informații de bază despre partiția extinsă [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/63/basic-information-extended-partition.jpg)

![Top 6 soluții pentru OneNote care nu sincronizează Windows 10/8/7 [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/00/top-6-solutions-onenote-not-syncing-windows-10-8-7.png)

![Cum să recuperați fișierele folosind CMD: Ghidul utilizatorului final [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/29/how-recover-files-using-cmd.jpg)

![Remediile pentru League Client Black Screen din Windows 10 sunt pentru tine! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/03/fixes-league-client-black-screen-windows-10-are.png)

![Partajarea fișierelor Windows 10 nu funcționează? Încercați aceste 5 moduri acum! [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/78/windows-10-file-sharing-not-working.jpg)