[Tutorial] Ce este troianul de acces la distanță și cum să-l detecteze / să îl elimine? [Sfaturi MiniTool]

What S Remote Access Trojan How Detect Remove It

Rezumat :

Acest articol compus pe site-ul oficial MiniTool oferă o recenzie completă a troianului de acces la distanță. Acoperă semnificația, funcțiile, efectele negative, detectarea, eliminarea, precum și metodele de protecție. Citiți conținutul de mai jos și înțelegeți profund troianul RAT.

Navigare rapidă:

Definiție troiană de acces la distanță

Ce este un virus RAT?

Un troian de acces la distanță (RAT), numit și creepware, este un fel de malware care controlează un sistem printr-o conexiune de rețea la distanță. Acesta infectează computerul țintă prin protocoale de comunicare special configurate și permite atacatorului să obțină acces la distanță neautorizat la victimă.

Troian RAT este de obicei instalat pe un computer fără știrea proprietarului său și adesea ca cal troian sau încărcătură utilă. De exemplu, este de obicei descărcat invizibil cu un atașament de e-mail, fișiere torrent, link-uri web sau un program dorit de utilizator, cum ar fi un joc. În timp ce atacurile vizate ale unui atacator motivat pot înșela țintele dorite în instalare Escrocherie RAT prin tactici de inginerie socială sau chiar prin acces fizic temporar al mașinii dorite.

Odată intrat în aparatul victimei, RAT malware își va ascunde operațiunile dăunătoare fie de către victimă, fie de antivirus sau firewall și va folosi gazda infectată pentru a se răspândi pe alte computere vulnerabile pentru a construi o rețea bot.

Ce face un virus RAT?

Deoarece un troian cu acces la distanță permite controlul administrativ, este capabil să facă aproape totul pe mașina victimă.

- Obțineți acces la informații confidențiale, inclusiv nume de utilizator, parole, numere de securitate socială și conturi de card de credit.

- Monitorizați browserele web și alte aplicații pentru computer pentru a obține istoricul căutărilor, e-mailuri, jurnale de chat etc.

- Deturnează camera web a sistemului și înregistrează videoclipuri.

- Monitorizați activitatea utilizatorului prin înregistrări de taste sau spyware.

- Faceți capturi de ecran pe computerul țintă.

- Vizualizați, copiați, descărcați, editați sau chiar ștergeți fișiere.

- Formatați unitățile de hard disk pentru a șterge datele.

- Schimbați setările computerului.

- Distribuiți malware și viruși.

Cum să setați și să utilizați desktopul la distanță în Windows 10, uitați-vă aici

Cum să setați și să utilizați desktopul la distanță în Windows 10, uitați-vă aiciMulți oameni doresc să seteze și să utilizeze desktopul la distanță în Windows 10, dar nu știu cum. Scriu acest lucru pentru a-i ajuta.

Citeste mai multExemple de troieni cu acces la distanță

De cand spam RAT a apărut, există o mulțime de tipuri de lucruri.

1. Înapoi Orifice

Back Orifice (BO) rootkit este unul dintre cele mai cunoscute exemple de RAT. Acesta a fost realizat de un grup de hackeri numit Cultul vacii moarte (cDc) pentru a arăta deficiențele de securitate ale seriei de sisteme de operare (OS) Windows 9X de la Microsoft. Numele acesteia Exploatarea RAT este un joc de cuvinte pe software-ul Microsoft BackOffice Server care poate controla mai multe mașini în același timp bazându-se pe imagini.

Back Orifice este un program de calculator dezvoltat pentru administrarea de la distanță a sistemului. Permite unei persoane să controleze un PC dintr-o locație la distanță. Programul a debutat la DEF CON 6 pe 1 augustSf, 1998. A fost creat de Sir Dystic, membru al cDc.

Deși Back Orifice are scopuri legitime, caracteristicile sale îl fac o alegere bună pentru utilizarea rău intenționată. Din acest motiv sau din alte motive, industria antivirusurilor sortează imediat instrumentul ca malware și îl adaugă pe listele lor de carantină.

Back Orifice are 2 variante de continuare, Back Orifice 2000 lansat în 1999 și Deep Back Orifice de către organizația canadiană de hacking QHA.

2. Sakula

Sakula, cunoscut și sub numele de Sakurel și VIPER, este un alt troian de acces la distanță care a apărut pentru prima dată în noiembrie 2012. A fost utilizat în intruziuni vizate pe tot parcursul anului 2015. Sakula permite unui adversar să ruleze comenzi interactive și să descarce și să execute componente suplimentare.

6 metode de remediere a erorii desktopului la distanță Windows 10 care nu funcționează

6 metode de remediere a erorii desktopului la distanță Windows 10 care nu funcționeazăCând încercați să conectați un computer la distanță, dar apare eroarea Desktop la distanță Windows 10 care nu funcționează, atunci puteți găsi metode de remediere a erorii în această postare.

Citeste mai mult3. Sub7

Sub7, cunoscut și sub numele de SubSeven sau Sub7Server, este un Botnet RAT . Numele său a fost derivat prin ortografia NetBus înapoi (suBteN) și schimbarea a zece cu șapte.

De obicei, Sub 7 permite accesul nedetectat și neautorizat. Deci, este de obicei considerat ca un cal troian de către industria de securitate. Sub7 a lucrat la familia de sisteme de operare Windows 9x și Windows NT, până și inclusiv Windows 8.1.

Sub7 nu a mai fost menținut din 2014.

4. PoisonIvy

Iedera otravitoare RAT keylogger , numit și Backdoor.Darkmoon, permite keylogging, ecran / captare video , administrarea sistemului, transferul de fișiere, furtul parolei și retransmiterea traficului. A fost proiectat de un hacker chinez în jurul anului 2005 și a fost aplicat în mai multe atacuri importante, inclusiv atacurile Nitro asupra companiilor chimice și încălcarea instrumentului de autentificare RSA SecurID, ambele în 2011.

5. DarkComet

DarkComet este creat de Jean-Pierre Lesueur, cunoscut sub numele de DarkCoderSc, un programator independent și programator de securitate pentru computer din Franța. Deși această aplicație RAT a fost dezvoltată în 2008, a început să prolifereze la începutul anului 2012.

În august 2018, DarkComet a încetat la nesfârșit, iar descărcările sale nu mai sunt oferite pe site-ul său oficial. Motivul se datorează utilizării sale în războiul civil sirian pentru a monitoriza activiștii, precum și fricii autorului său de a fi arestat din motive nenumite.

NanoCore RAT va prelua controlul computerului dvs.

NanoCore RAT va prelua controlul computerului dvs.Vă rugăm să fiți atenți la NanoCore RAT, deoarece este mai periculos decât RAT mediu; va ataca un sistem Windows și va obține controlul complet al acelui PC.

Citeste mai multPe lângă exemplele de mai sus, există multe alte programe troiene cu acces la distanță precum CyberGate, Optix, ProRat, Shark, Turkojan și VorteX . Lista completă a instrumentelor RAT este prea lungă pentru a fi afișată aici și este încă în creștere.

Simptomele virusului RAT

Cum să știți dacă aveți un virus RAT? Este cam dificil. RAT-urile sunt ascunse prin natură și pot utiliza un nume de fișier randomizat sau o structură de cale de fișier pentru a încerca să împiedice identificarea sa.

În mod obișnuit, a Virusul viermelui RAT nu apare în listele programelor sau sarcinilor care rulează și acțiunile sale sunt similare cu cele ale programelor legale. În afară de, RAT spyware va gestiona utilizarea resurselor computerului și va bloca avertizarea privind performanța scăzută a computerului. De asemenea, hackerii RAT nu se vor lăsa de obicei ștergând fișierele sau mutând cursorul în timp ce utilizați computerul.

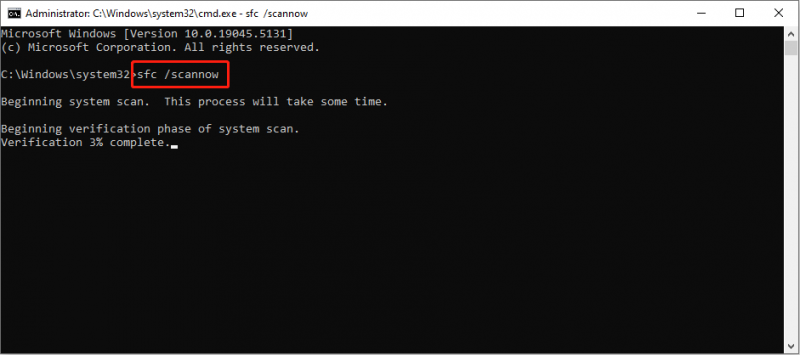

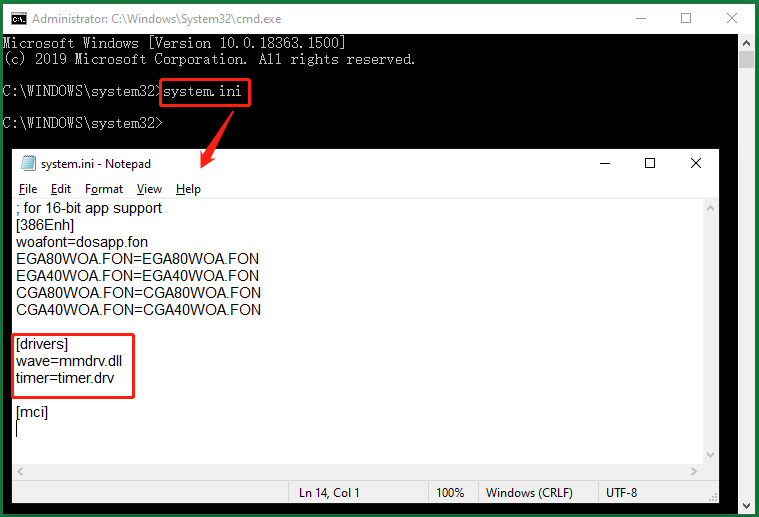

FYI: Utilizați System.ini pentru a identifica infecția RAT

Deschideți promptul de comandă mai bine ca administrator, tastați system.ini , și apăsați introduce . Apoi, va apărea un blocnotes care vă va arăta câteva detalii despre sistemul dvs. Aruncați o privire la șoferii secțiunea, dacă arată scurt ca ceea ce arată imaginea de mai jos, sunteți în siguranță. dacă există alte caractere ciudate, pot exista unele dispozitive la distanță care accesează sistemul dvs. prin unele porturi de rețea.

Detectare troiană cu acces la distanță

Cum se detectează troianul de acces la distanță? Dacă nu puteți decide dacă utilizați un computer cu virus RAT sau nu doar prin simptome (există câteva simptome), trebuie să solicitați ajutor extern, cum ar fi să vă bazați pe programe antivirus. Multe aplicații de securitate comune sunt bune Scanere antivirus RAT și Detectoare RAT .

Cele mai bune instrumente de eliminare a troienilor cu acces la distanță

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- McAfee

- Microsoft Windows Defender

- Norton

- PC Matic

- Sophos

- Trend Micro

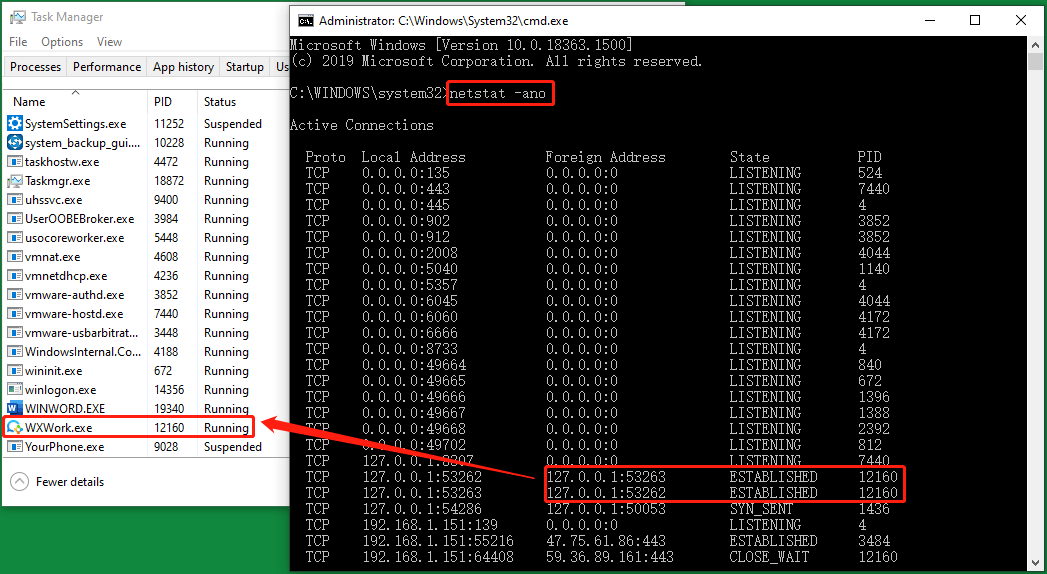

FIY: Găsiți RAT cu CMD și Task Manager

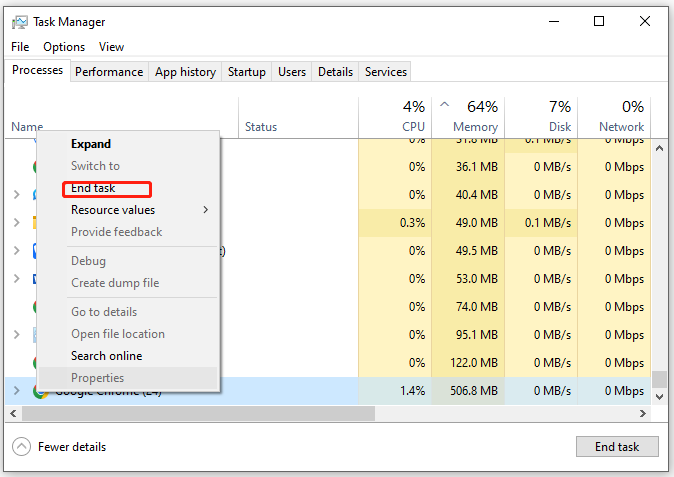

Puteți încerca să descoperiți elementele suspecte împreună cu Managerul de activități și CMD. Tip netstat -ano în promptul de comandă și aflați PID a programelor stabilite care au o adresă IP străină și apare REPETAT. Apoi, căutați același PID în Detalii din Task Manager pentru a afla programul țintă. Cu toate acestea, nu înseamnă că programul țintă este sigur un RAT, doar un program suspect. Pentru a confirma că programul întemeiat este malware RAT, este necesară o identificare suplimentară.

De asemenea, puteți utiliza adresa IP străină suspectă pentru a afla locația înregistrată online. Multe site-uri web care vă pot ajuta să faceți asta vă plac https://whatismyipaddress.com/ . Dacă locația nu are nicio conexiune completă cu dvs., nu locația prietenilor, companiei, rudelor, școlii, VPN etc., probabil că este o locație a hackerilor.

Eliminare troian acces la distanță

Cum se elimină un troian cu acces la distanță? Sau, cum să scapi de un virus RAT?

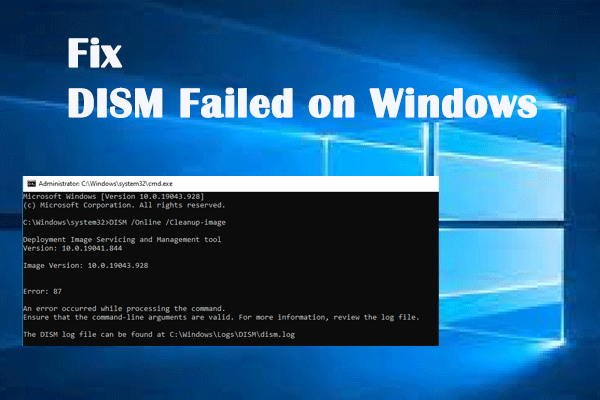

Etapa 1

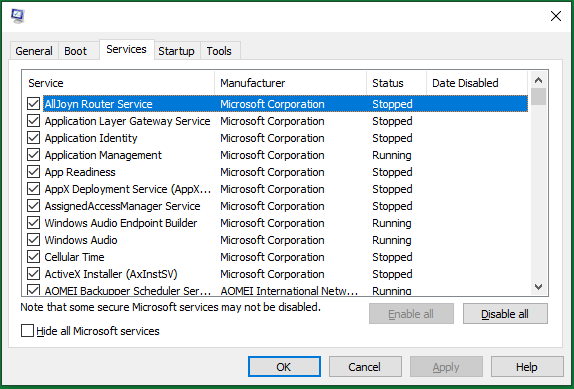

Dacă puteți localiza anumite fișiere sau programe malware, ștergeți-le din computer sau cel puțin terminați procesele lor. Puteți face acest lucru în Task Manager sau Utilitarul Windows MSConfig .

Tip greșit în Windows Run și apăsați introduce sau faceți clic Bine pentru a declanșa fereastra MSConfig. Acolo, treceți la Servicii , găsiți serviciile țintă și dezactivați-le.

Reporniți aparatul după ce ați dezinstalat sau blocat unele programe sau servicii.

Etapa 2

Instalați și rulați un Remover RAT cum ar fi Malwarebytes Anti-Malware și Anti-Exploit pentru a elimina fișierele asociate și modificările de registry.

Etapa 3

Utilizați instrumente de verificare, cum ar fi Autorun.exe, pentru a verifica fișierele și programele suspecte care pornesc la pornirea Windows.

Etapa 4

Verificați conexiunile de rețea care ies sau intră în sistemul dvs. care nu ar trebui să existe. Sau, pur și simplu întrerupeți conexiunea la internet.

Cum să te protejezi de RAT Cyber Attack?

La fel cum vă protejați împotriva altor amenințări malware din rețea, pentru protecția troiană cu acces la distanță, în general, trebuie să evitați descărcarea articolelor necunoscute; actualizați antimalware-ul și firewall-ul, schimbați-vă în mod regulat numele de utilizator și parolele; (pentru perspectivă administrativă) blocați porturile neutilizate, opriți serviciile neutilizate și monitorizați traficul de ieșire.

# 1 Evitați descărcarea din surse de încredere

În primul rând, cea mai eficientă și mai ușoară prevenire nu este niciodată să descărcați fișiere din surse nesecurizate. În schimb, obțineți întotdeauna ceea ce doriți de la locații de încredere, autorizate, oficiale și sigure, cum ar fi site-uri web oficiale, magazine autorizate și resurse bine cunoscute.

# 2 Păstrați firewall-urile și antivirusul la zi

Indiferent de paravanul de protecție sau de programul antimalware pe care îl aveți sau chiar dacă aveți mai multe dintre ele, pur și simplu actualizați toate aceste servicii de securitate. Cele mai noi versiuni adoptă întotdeauna cele mai noi tehnologii de securitate și sunt special concepute pentru amenințările populare actuale.

Malwarebyte-urile menționate mai sus și alte antivirusuri pot preveni, de asemenea, vectorul inițial de infecție care să permită compromiterea sistemului.

# 3 Schimbați-vă în mod regulat numele de utilizator și parolele

Este un obicei bun să vă schimbați diferitele conturi în mod regulat pentru a lupta împotriva furtului de cont, în special pentru parole. În plus, vi se recomandă să profitați de diferitele tipuri de caracteristici de securitate furnizate de furnizorii de servicii pentru a vă securiza conturile, cum ar fi autentificarea cu doi factori (2FA).

6 detectări de programe malware / 18 tipuri de programe malware / 20 de instrumente de eliminare a programelor malware

6 detectări de programe malware / 18 tipuri de programe malware / 20 de instrumente de eliminare a programelor malwareCe este detectarea programelor spyware și malware? Cum se efectuează detectarea malware-ului? Cum puteți afla dacă sunteți infectat de malware? Cum să supraviețuiești din atacurile malware?

Citeste mai mult# 4 Actualizați-vă programele legale

Deoarece troianul de acces la distanță RAT va utiliza probabil aplicațiile legitime de pe computerul dvs., este mai bine să faceți upgrade acestor aplicații la cele mai recente versiuni ale acestora. Aceste programe includ browserele, aplicațiile de chat, jocurile, serverele de e-mail, instrumentele video / audio / foto / captură de ecran, aplicațiile de lucru ...

# 5 Actualizați sistemul de computer

Desigur, nu uitați să vă corelați sistemul de operare cu cele mai recente actualizări. De obicei, actualizările de sistem includ corecții și soluții pentru vulnerabilități recente, exploit-uri, erori, erori, portiere din spate și așa mai departe. Pentru a actualiza sistemul de operare pentru a vă proteja întreaga mașină!

Faceți o copie de rezervă a fișierelor împotriva virusului software RAT

Este adesea cazul ca RAT-urile cibernetice să rămână nedetectate de ani de zile pe stații de lucru sau rețele. Acest lucru indică faptul că programele antivirus nu sunt infailibile și nu ar trebui să fie tratate ca fiind cele mai importante pentru protecția RAT.

Apoi, ce altceva poți face pentru a proteja fișierele computerului de a fi editate, șterse sau distruse? Din fericire, puteți să vă recâștigați datele după atacuri RAT malware dacă aveți o copie de rezervă a acestuia. Cu toate acestea, trebuie să faceți copia înainte de a pierde fișierele originale cu un instrument fiabil și fără RAT, cum ar fi MiniTool ShadowMaker, care este un program de backup profesional și puternic pentru computerele Windows.

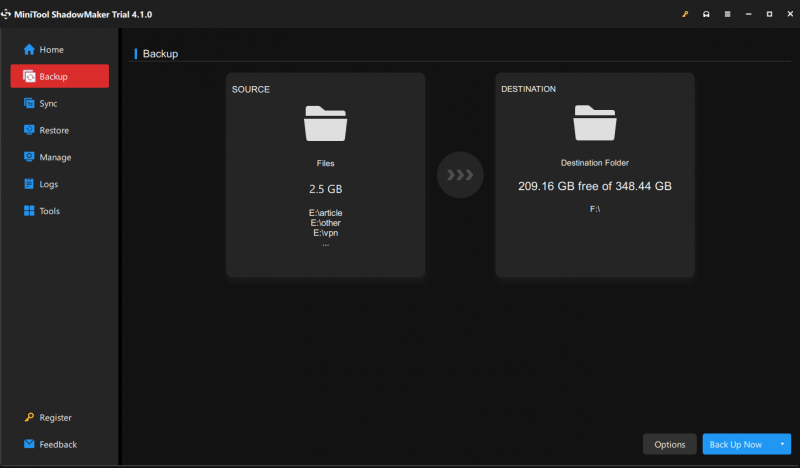

Pasul 1. Descărcați MiniTool ShadowMaker de pe site-ul său oficial sau butonul de link autorizat mai sus.

Pasul 2. Instalați și lansați instrumentul pe computer.

Pasul 3. Dacă primiți versiunea de probă, vi se va solicita să cumpărați edițiile sale plătite. Dacă nu doriți să plătiți, faceți clic pe Păstrați procesul opțiunea din dreapta sus pentru a vă bucura de funcțiile sale de încercare, care sunt aceleași cu caracteristicile formale numai cu o limită de timp.

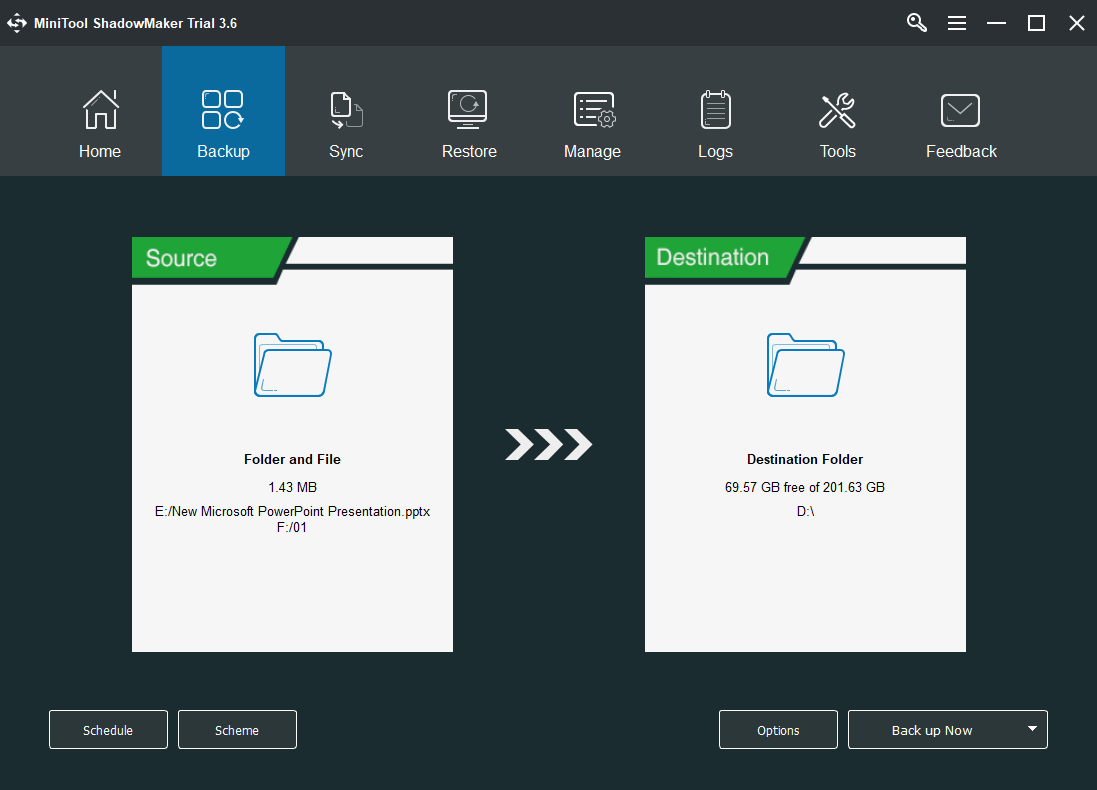

Pasul 4. Când intrați în interfața sa principală, faceți clic pe Backup fila din meniul de sus.

Pasul 5. În fila Backup, specificați Sursă fișierele pe care intenționați să le copiați și fișierul Destinaţie locația în care doriți să salvați imaginea de rezervă.

Pasul 6. Faceți clic pe Faceți backup acum butonul din dreapta jos pentru a efectua procesul.

Restul este să aștepți succesul sarcinii. Puteți configura un program pentru a face automat o copie de rezervă zilnică, săptămânală, lunară sau atunci când sistemul se conectează / dezactivează la pasul 5 de mai sus înainte de pornirea procesului sau în fila Gestionare după proces. De asemenea, puteți decide ce fel de copii de rezervă să executați, complete, incrementale sau diferențiale, precum și câte versiuni ale imaginii de rezervă să păstrați în cazul în care rămâneți fără spațiu de stocare.

![Descărcare gratuită Microsoft Word 2019 pentru Windows 10 pe 64 de biți/32 de biți [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/news/3A/microsoft-word-2019-free-download-for-windows-10-64-bit/32-bit-minitool-tips-1.png)

![8 metode puternice de remediere a erorii PAGE FAULT IN AREA NEPAGED [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/49/8-powerful-methods-fix-page-fault-nonpaged-area-error.png)

![Cum se convertește PDF în Word sau Word în PDF: 16 instrumente online gratuite [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/75/how-convert-pdf-word.png)

![Cum se transferă proprietarul Google Drive? Urmați ghidul de mai jos! [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/news/6D/how-to-transfer-google-drive-owner-follow-the-guide-below-minitool-tips-1.png)