Rezolvat! Ce este un atac cibernetic? Cum să preveniți atacurile cibernetice?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Ce este un atac cibernetic? Pentru a răspunde la această întrebare, această postare vă va arăta diferite tipuri de atacuri cibernetice pentru a le ilustra caracteristicile și pentru a vă ajuta să le identificați. În plus, în această postare pe Site-ul MiniTool , vom oferi câteva metode disponibile pentru a preveni atacurile cibernetice.Ce este un atac cibernetic?

Ce este un atac cibernetic? Atacul cibernetic este o descriere generală a unei serii de activități cibernetice, recurgând la un fel de instrumente și tehnici, pentru a fura, a expune, a modifica sau a distruge date. Desigur, odată cu trecerea timpului, hackerii pot efectua tipuri de operațiuni rău intenționate pe Internet pentru intenții benefice și vandalism.

Hackerii au explorat diverse metode de a se infiltra în sistemele victimei. Uneori, poate fi dezvoltat pentru a ataca fără discriminare ținta și nimeni nu știe cine va fi următoarea victimă.

Există trei motivații majore care declanșează infractorii cibernetici:

Acei atacatori tind să caute bani prin furt sau extorcare. Ei vă pot fura datele pentru schimburi de afaceri, pot sparge un cont bancar pentru a fura bani direct sau stoarce victime.

Acei hackeri, în mod normal, au ținte specifice pentru a începe atacul, cum ar fi adversarii lor. O ranchiuna personala tinde sa fie un motiv major pentru aceasta activitate. Spionajul corporativ poate fura proprietatea intelectuală pentru a obține un avantaj nedrept față de concurenți. Unii hackeri vor exploata vulnerabilitățile unui sistem pentru a-i avertiza pe alții despre ele.

Acei hackeri, în cea mai mare parte, sunt profesioniști mai pricepuți. Ei pot fi instruiți și apoi implicați în război cibernetic, terorism cibernetic sau hacktivism. Țintele atacatoare se concentrează pe agențiile guvernamentale sau pe infrastructura critică a inamicilor lor.

Mai mult sau mai puțin, oamenii pot întâlni atacuri cibernetice fără să vrea. Deci, care sunt tipurile comune de atacuri cibernetice? Pentru a vă ajuta să distingeți mai bine diferitele tipuri, următoarea parte le va ilustra unul câte unul.

Tipuri comune de atacuri cibernetice

Atacurile cibernetice au fost în creștere, digitizarea afacerilor care a devenit din ce în ce mai populară în ultimii ani. Există zeci de tipuri de atacuri cibernetice și vom enumera câteva tipuri comune care deranjează foarte mult oamenii.

Atacurile malware

Malware-ul apare adesea ca software rău intenționat pentru a efectua o serie de acțiuni neteoretizate asupra sistemului victimei. Procedura este concepută pentru a provoca daune unui computer, server, client sau rețea și infrastructură de computere.

Este greu de observat aceste mișcări și, în funcție de intențiile și metodele lor de infiltrare, ele pot fi clasificate în diferite tipuri, inclusiv viruși, viermi, troieni, adware, spyware, ransomware etc.

Aceste exemple enumerate sunt cele mai frecvente probleme cu care se pot confrunta oamenii. De-a lungul anilor, odată cu dezvoltarea de mare viteză a comunicațiilor electronice, a devenit un canal de atac de noi tipuri, cum ar fi e-mailul, textul, serviciul de rețea vulnerabil sau site-urile web compromise.

Dacă doriți să știți cum să identificați semnele de malware pe computere, această postare vă va fi de ajutor: Care este un posibil semn de malware pe computer? 6+ simptome .

Atacurile de phishing

Atacurile de tip phishing înseamnă adesea că datele dumneavoastră sensibile, în special numele de utilizator, parolele, numerele cărților de credit, informațiile contului bancar etc., sunt expuse hackerilor. Ei pot utiliza și vinde aceste informații pentru beneficii. Majoritatea oamenilor sunt ușor blocați în această capcană din cauza e-mailurilor, linkurilor sau site-urilor web necunoscute.

Atacurile spear-phishing

Phishing-ul este un termen general pentru atacurile cibernetice efectuate prin e-mail, SMS sau apeluri telefonice pentru a înșela mase de oameni, în timp ce dacă acest atac are o țintă specifică a victimei, îl numim spear phishing. Acele canale de atac sunt modificate pentru a se adresa în mod specific acelei victime, ceea ce necesită mai multă gândire și timp pentru a realiza decât phishingul.

Atacurile de phishing cu balene

Atacul de phishing cu balene este un atac de phishing foarte țintit. Similar cu atacul spear-phishing, apare atunci când un atacator folosește metode de spear-phishing pentru a urmări o țintă mare, de mare profil, cum ar fi directorii seniori.

Ei se pot masca drept entități de încredere, astfel încât victimele să poată partaja informații extrem de sensibile cu un cont fraudulos.

Atacurile distribuite de refuzare a serviciului (DDoS)

Atacul DDoS este un atac cibernetic conceput pentru a influența sau a copleși disponibilitatea unui sistem țintă prin generarea unui număr mare de pachete sau solicitări. În mod similar, un atac de denial of service (DoS) poate face același lucru pentru a opri o mașină sau o rețea, făcându-l inaccesibil pentru utilizatorii săi.

Aceste două atacuri au ceva diferit și dacă doriți să aflați despre asta, puteți citi această postare: DDoS vs DoS | Care este diferența și cum să le preveniți .

Atacurile Cross-Site Scripting (XSS).

În timpul acestui proces, un atacator injectează un script executabil rău intenționat în codul unei aplicații sau al unui site web de încredere, apoi trimite un link rău intenționat utilizatorului și îl păcălește să facă clic pe link pentru a lansa un atac XSS.

Apoi, aplicația sau site-ul web transformat va porni linkul rău intenționat din cauza lipsei unei igienizări adecvate a datelor, iar apoi atacatorii pot fura cookie-ul de sesiune activ al utilizatorului.

Atacurile Om-în-Mijloc (MITM).

După cum sugerează și numele, un atac de tip man-in-the-middle înseamnă că atacatorul se află în mijlocul unei conversații între un utilizator și o aplicație pentru a asculta informațiile personale. În mod normal, hackerii își vor stabili ținte către utilizatorii aplicațiilor financiare, site-urilor de comerț electronic etc.

Rețele bot

Spre deosebire de alte atacuri, botnet-urile sunt computere care au fost infectate cu programe malware și sunt sub controlul atacatorilor. Aceste computere botnet pot fi controlate pentru a efectua o serie de operațiuni ilegale, cum ar fi furtul de date, trimiterea de spam și atacuri DDoS.

Bariera în calea creării unei rețele bot este, de asemenea, suficient de scăzută pentru a face din aceasta o afacere profitabilă pentru unii dezvoltatori de software. De aceea a devenit unul dintre cele mai frecvente atacuri.

Ransomware

Ransomware este un program malware care vă poate infiltra în sistemul dvs. și vă poate cripta fișierele pentru a opri accesul utilizatorilor la fișierele de pe computerele lor. Apoi hackerii vor cere o răscumpărare pentru cheia de decriptare. Alternativ, o anumită răscumpărare va bloca sistemul fără a deteriora niciun fișier până când este plătită o răscumpărare.

Atacurile de injecție SQL

Acest atac poate căuta vulnerabilitatea de securitate web și poate utiliza tehnica de injectare a codului, pentru a interfera cu interogările pe care o aplicație le face în baza sa de date. Acest tip de atac se concentrează pe atacarea site-urilor web, dar poate fi folosit și pentru a ataca orice tip de bază de date SQL.

Exploatare de zi zero

Exploatarea zero-day este un termen larg pentru a descrie acele activități de atac în care hackerii pot profita de acele vulnerabilități de securitate pentru a efectua un atac de sistem/web/software. Ziua zero înseamnă că victimele sau furnizorul de software nu au timp să reacționeze și să remedieze acest defect.

Interpretare URL

Acest tip de atac poate fi numit și intoxicație URL. Hackerii manipulează și modifică adesea adresa URL modificând semnificația, păstrând în același timp sintaxa intactă. În acest fel, atacatorii pot accesa și sonda un server web și pot prelua mai multe informații. Acest tip de atac este extrem de popular cu site-urile web bazate pe CGI.

Spoofing DNS

Falsificarea serverului de nume de domeniu (DNS) poate păcăli oamenii într-un site web fraudulos și rău intenționat prin manipularea înregistrărilor DNS. Uneori, este posibil să descoperiți că site-ul dvs. vizat va fi redirecționat către o pagină nouă care arată exact ca locul în care doriți să ajungeți.

Cu toate acestea, poate fi o capcană creată de hackeri pentru a vă determina să vă conectați la contul dvs. autentic și să expuneți informații mai sensibile. Aceștia pot profita de oportunitatea de a instala viruși sau viermi pe sistemul dvs., provocând unele rezultate neașteptate.

Atacurile de forță brută

Atacurile cu forță brută înseamnă că o persoană, poate fi un străin, hacker sau ostil, încearcă să acceseze computerul victimei încercând toate parolele pe care consideră că victima le-ar putea seta pentru computer.

În mod normal, înainte de a face asta, hackerii vor urmări orice indicii de pe rețelele de socializare și informațiile online pentru a deduce parola. Așadar, nu expuneți informațiile dumneavoastră personale publicului.

Cai troieni

Troian Horse se deghizează adesea în software legitim și inofensiv, dar odată ce virusul este activat, virusul troian poate face ca criminalii cibernetici să vă spioneze, să vă fure datele și să vă acceseze sistemul. Dacă doriți să aflați mai multe despre el, puteți citi acest post: Ce este un virus troian? Cum se efectuează eliminarea virușilor troieni .

Cum să preveniți atacurile cibernetice?

După ce cunoașteți acele exemple comune de atacuri cibernetice, vă puteți întreba cum să preveniți eficient atacurile cibernetice. Există câteva sfaturi utile pe care le puteți lua în considerare.

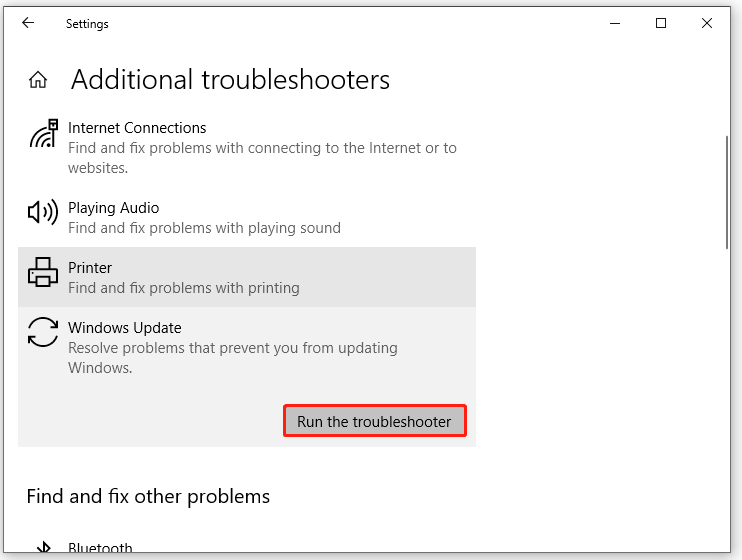

Sfat 1: Țineți Windows și software-ul la zi

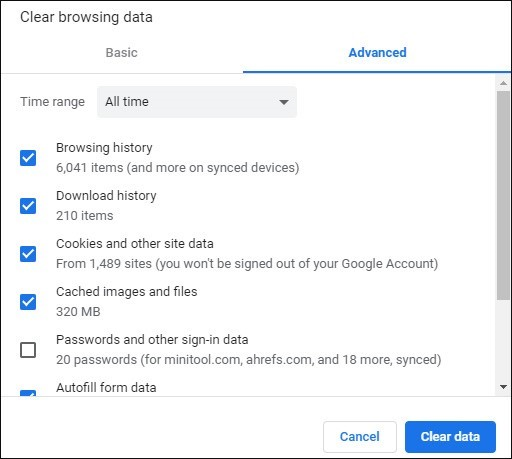

Este necesar să vă păstrați software-ul și sistemul la zi. Actualizările emise nu pot oferi doar funcții avansate și noi, ci și pot rezolva unele erori de sistem sau software și probleme de securitate detectate în testele anterioare. Dacă lăsați actualizarea deoparte, hackerii pot găsi acele puncte slabe și pot profita de șansa de a vă infiltra în sistemul dumneavoastră.

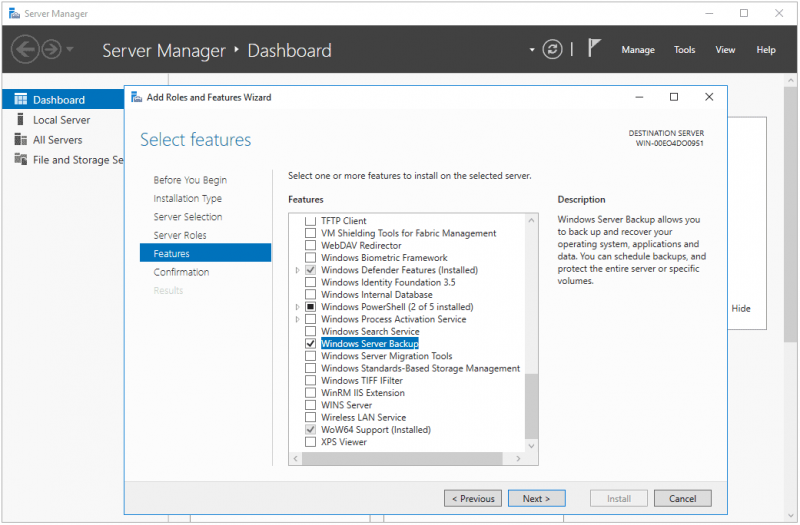

Sfat 2: Instalați un firewall

Windows are un firewall și un antivirus încorporat și ar fi bine să păstrați protecția reală activată tot timpul. Funcțiile vă pot proteja mai bine computerul de atacurile cibernetice. Cu toate acestea, este suficient pentru a vă proteja împotriva tuturor atacurilor din exterior? Puteți citi această postare pentru mai multe informații: Este Windows Defender suficient? Mai multe soluții pentru a proteja computerul .

În afară de asta, puteți alege să instalați altele antivirus de la terți de încredere sau firewall pentru a întări scutul de protecție.

Sfat 3: Utilizați autentificarea cu mai mulți factori

Ce este o autentificare multifactor (MFA)? Este o componentă de bază a unei politici puternice de gestionare a identității și a accesului. În timpul acestui proces de conectare, acest MFA solicită utilizatorilor să introducă mai multe informații decât o parolă, care poate proteja datele personale împotriva accesării de către o terță parte neautorizată.

Sfat 4: faceți o copie de rezervă a datelor în mod regulat

Este unul dintre cei mai importanți pași pentru a vă proteja datele importante - efectuați o copie de rezervă regulată. În cazul unui atac cibernetic, aveți nevoie de dvs copia de rezerva a datelor pentru a evita perioadele grave de nefuncționare, pierderea datelor și pierderile financiare grave.

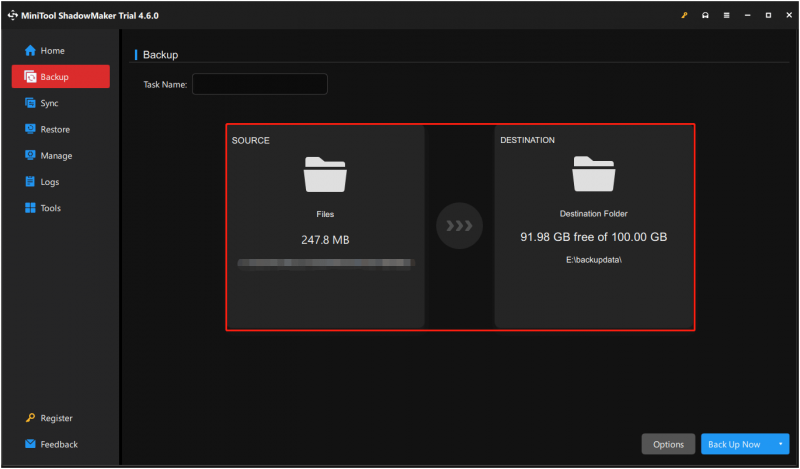

Unii oameni vor uita să termine această sarcină și vor crede că este împovărătoare. Nu vă faceți griji. Vă puteți baza pe acest profesionist software de backup – MiniTool ShadowMaker – să copia de rezervă a fișierelor , foldere, partiții, discuri și sistemul dvs.

În plus, merită să încercați schema de rezervă și setările de programare pentru a configura un backup automat . Puteți seta backupul automat să înceapă zilnic, săptămânal, lunar sau la eveniment și să încercați o copie de rezervă incrementală sau diferențială pentru a vă salva resursele.

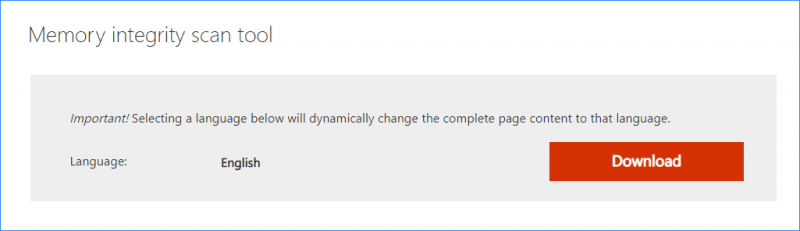

Descărcați și instalați acest program pe computer și încercați-l gratuit timp de 30 de zile.

MiniTool ShadowMaker Trial Faceți clic pentru a descărca 100% Curat și sigur

Pasul 1: Lansați programul și faceți clic Păstrați procesul a continua.

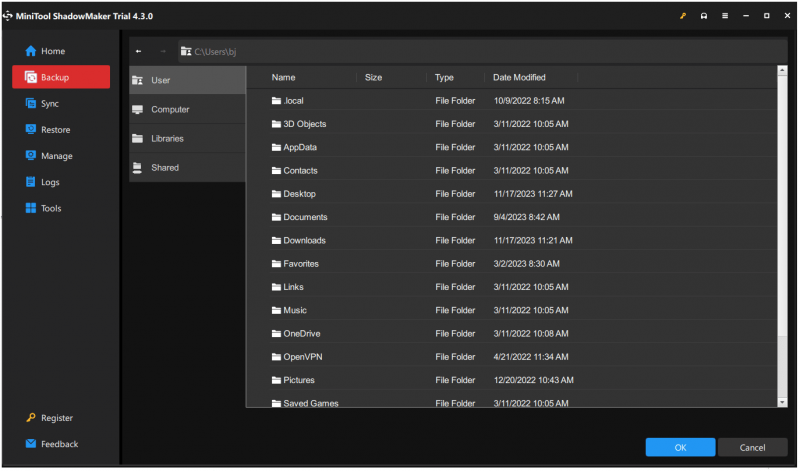

Pasul 2: În Backup fila, faceți clic pe SURSĂ pentru a alege ceea ce doriți să faceți backup, apoi accesați DESTINAŢIE secțiune pentru a alege unde să stocați backup-ul, inclusiv Utilizator, computer, biblioteci și partajat .

Pasul 3: Apoi faceți clic pe Opțiuni pentru a configura setările de rezervă și faceți clic Faceți backup acum pentru a-l porni imediat după ce totul a fost setat.

Sfat 5: Schimbați și creați în mod regulat parole puternice

Ar fi bine să vă schimbați parola în mod regulat și să utilizați o parolă mai puternică, cum ar fi unele simboluri speciale și diferite combinații de numere plus cuvinte. Nu utilizați unele numere legate de informațiile dvs. personale, cum ar fi ziua de naștere sau numărul de telefon, care este ușor de dedus.

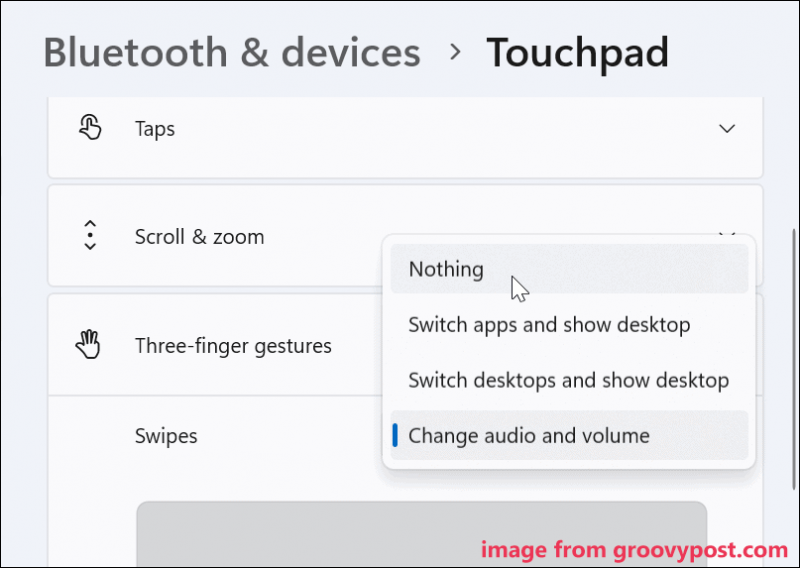

Sfat 6: Utilizați Wi-Fi securizat

Unii oameni sunt obișnuiți să se conecteze la un Wi-Fi necunoscut în public atunci când lucrează într-o cafenea. Nu este deloc sigur. Orice dispozitiv se poate infecta prin conectarea la o rețea, iar acest Wi-Fi public poate fi piratat cu ușurință fără să vrea. Trebuie să fii atent.

Concluzie:

Ce este un atac cibernetic? După ce ați citit această postare, este posibil să aveți o imagine de ansamblu asupra atacurilor cibernetice. Acest ghid complet este util pentru a vă ajuta să distingeți diferitele tipuri de atacuri cibernetice și să găsiți modalitatea corectă de a le preveni.

Confruntat cu problemele de securitate cibernetică în creștere, primul și cel mai important lucru pe care ar trebui să-l faceți este să pregătiți un plan de rezervă pentru datele dvs. importante. MiniTool ShdowMaker este ceea ce vă recomandăm. Dacă aveți probleme cu acest instrument, ne puteți contacta prin [e-mail protejat] .

![Crucial MX500 vs Samsung 860 EVO: Focus pe 5 aspecte [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/93/crucial-mx500-vs-samsung-860-evo.png)

![Ce este Volumul oglindit? [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/44/whats-mirrored-volume.jpg)

![[Remediat]: Elden Ring se prăbușește PS4/PS5/Xbox One/Xbox Series X|S [Sfaturi pentru MiniTool]](https://gov-civil-setubal.pt/img/partition-disk/74/fixed-elden-ring-crashing-ps4/ps5/xbox-one/xbox-series-x-s-minitool-tips-1.png)

![Transferul de fișiere Windows 10 se blochează? Soluțiile sunt aici! [Sfaturi MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/20/windows-10-file-transfer-freezes.png)

![4 metode utile pentru a remedia eroarea „Imposibil de accesat fișierul Jarfile” [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/74/4-useful-methods-fix-unable-access-jarfile-error.jpg)